Wstęp

Tym razem opisuję kwestie dokumentu, dokumentowej postaci czynności prawnej i faktur w wersji elektronicznej, których wystawianie jest jak najbardziej czynnością prawną, i o innowacji jaką Minister Finansów serwuje nam od nowego roku.

W 2018 roku opisywałem metody uwiarygodniania treści (dokumentów) podsumowując:

Tego typu metody zabezpieczenia (tak zwane systemowe, w przeciwieństwie do technicznych, jaką jest kwalifikowany podpis elektroniczny), są oparte na założeniu, że sfałszowanie treści dokumentu jest niemożliwe (lub jest wykrywalne w 100%) przy zachowaniu ustalonej procedury doręczenia dokumentu (patrz: Zasada Kerckhoffs?a). Wymagania nakładane formalnie na podmiot stanowiący Trzecią stronę zaufania (notariusz) powodują, że ryzyko niewykrycia fałszerstwa jest bliskie zeru. Opisane powyżej metody wymiany dokumentów nie wymagają kosztownego i trudnego w użyciu kwalifikowanego podpisu elektronicznego (źr.: Przesyłki sądowe dostarczane przez internet czyli e-dokumenty c.d. )

Generalnie chodziło o alternatywę dla e-podpisu, który nadal uważam za ślepą uliczkę. Od wielu lat, projektując systemy informatyczne, stosują zasadę mówiącą. że system informatyczny, jako rozwiązanie, nie powinien tworzyć nowych, sztucznych bytów informacyjnych, bo im więcej takich sztucznych (nie istniejących w rzeczywistości) bytów powstanie, tym bardziej system odstaje od realiów rzeczywistości, którą (podobno) ma wspierać. Praktyka pokazuje, że próby implementacji w systemach informacyjnych mechanizmów dalekich od realiów życia, kończy się ogromnym kosztem i często po prostu porażką.

Warto mieć świadomość, że strukturalne i stałe w czasie dane, stanowią mniej niż 20% procent wszystkich danych jakie człowiek tworzy, próby stosowania modelu relacyjnego i SQL do pozostałych ponad 80% danych (dokumentów) to droga do klęski.

On top of this, there is simply much more unstructured data than structured. Unstructured data makes up 80% and more of enterprise data, and is growing at the rate of 55% and 65% per year. (źr.: Structured vs Unstructured Data 101: Top Guide | Datamation

Podpis czyli co?

Od tysięcy lat prawo na całym świecie opiera się na odręcznym podpisie i – ewentualnie – pieczęci. Pieczęć w pewnych sytuacjach zastępuje podpis: stosowali ją ludzie niepiśmienni (bardzo wielu władców było niepiśmiennych, mieli skrybów, ich podpisem był odcisk unikalnej pieczęci). Pieczęć jednak miała także inną rolę: pełnomocnictwo (czyli drugi podpis). Ten kto miał pieczęć miał prawo jej użyć reprezentując osobę lub stanowisko. Co ciekawe ta metoda – podpis odręczny – uwiarygodniania dokumentów nadal nie ma wad i jest w użyciu (ładnie nazywamy to dzisiaj podpisem biometrycznym) a badanie grafologiczne rozwiązuje znakomitą większość sporów w tym obszarze. Jeżeli zaś subiektywnie uznamy, że ryzyko jest zbyt duże, korzystamy z usługi notariusza, czyli trzeciej strony zaufania. Bardzo ważne:

Podpisem nazywamy tu indywidualną cechę określonej osoby, czyli podpis odręczny. Dane osobowe autora w treści dokumentu, nie są jego podpisem a treścią dokumentu.

Tak więc np. moje imię i nazwisko pod wpisem na blogu to treść wpisu a nie podpis. Więc co jest tu podpisem, czy w ogóle mogę podpisać wpis na tym blogu? Co uwiarygadnia treść tego bloga? Najpierw kilka definicji prawnych

Art. 772 . Dokumentowa forma czynności prawnej.

Art. 78. [Zwykła forma pisemna, Kodeks Cywilny]

Pojęcie czynności prawnej nie ma ścisłe definicji ustawowej. Czynność prawna definiowana jest jako:

…świadome i zgodne z przepisami prawa zachowanie, które zmierza do wywołania skutków prawnych mocą odpowiednich oświadczeń woli składających się na treść czynności prawnej. (Encyklopedia Prawa :

Uogólniając: czynnością prawną jest każda forma oświadczenia, mająca, lub mogąca mieć, skutki prawne. Każda treść którą publicznie lub w obecności innej osoby wygłosimy (opublikujemy), co do zasady potencjalnie może zostać uznana za oszczerstwo, kłamstwo, plagiat itp., no i oczywiście także za obietnicę czy zobowiązanie, czyli może mieć skutki prawne. Każda zaś treść, poza formą oralną, może zostać przekazana także w formie dokumentowej lub pisemnej.

Tak więc np. ten wpis na blogu jest dokumentową formą oświadczenia w rozumieniu: Ja, moje dane zawiera niniejsza treść, uważam, że … i tu treść artykułu, oświadczenie które potencjalnie mogło by być uznane, za plagiat, oszczerstwo, więc mamy tu dokumentową formę oświadczenia i ewentualne jego skutki prawne (z zastrzeżeniem, że treści publikowanych w tym serwisie nie należy traktować jako rekomendacji w konkretnych przypadkach, bo każda firma i organizacja zawsze wymaga indywidualnej analizy).

Pozostaje wykazanie, że to faktycznie ja jestem autorem. Jak to zrobić? Wbrew pozorom nie jest to skomplikowane. Po pierwsze uwiarygodnieniem jest miejsce publikacji, przy założeniu, że właściciel miejsca publikacji (wydawca) kontroluje swoje wydawnictwo (a prawo go do tego zobowiązuje). Innymi słowy: ja jako właściciel domeny it-consulting.pl i administrator tego serwisu (patrz Polityki strony ) ponoszę odpowiedzialność za publikowaną tu treść, a z treści tej wynika (moje dane w treści każdego wpisu), że ja jestem jej autorem. Na tej zasadzie opiera się także profil zaufany jako metoda uwiarygodnienia.

Nie ma żadnej potrzeby (odręcznego) podpisywania każdego artykuły, bo każdy artykuł, jako dokument, jest integralną częścią serwisu, mającego określonego wydawcę. Możliwe jest także wydrukowanie, lub zapisanie w formie elektronicznej, niezależnie każdego artykułu (utrwalenie treści poza serwisem), i wtedy stanowi on formę dokumentową określonego oświadczenia. Nadal nie potrzebujemy tu podpisu. Podpis może być potrzebny, gdyby określony, utrwalony poza serwisem, artykuł stanowił dokument o większej wadze (ryzyku): np. dostępne tu Ogólne Warunki Świadczenia Usług ? Kodeks etyki miały by stanowić treść zawieranej umowy, i jej strona chciała by dodatkowo uwiarygodnić tę treść na dzień podpisania (zawarcia) umowy lub użycia publikowanej treści jako dowodu. Aby to zrobić osoba taka: albo poprosi mnie o podpisanie kopii, albo wykona potrzebną sobie kopię w obecności notariusza, wprost z serwisu.

Uwiarygodnienie

W artykule cytowanym na początku, dokładnie opisałem metody uwiarygodniania treści dokumentu. Tu podsumuję. Zabezpieczenie autentyczności treści oświadczenia ma kilka poziomów:

treść utrwalona jako dokument w jednym egzemplarzu, w zasadzie stanowi wyłącznie “zapamiętanie” treści (notatki, pamięć człowieka jest jednak ulotna), fałszerstwo (zmiana) treści jest praktycznie niemożliwe do wykazania,

treść utrwalona w wielu egzemplarzach, egzemplarze (kopie) mają wszyscy nią zainteresowani, ewentualna rozbieżność tych treści powoduje, że nie jest tu już ten sam dokument, fakt ten stanowi przesłankę do postawienia tezy, że odmienna treść to fałszerstwo, liczba egzemplarzy, przechowywanych przez różne osoby, większa niż dwa, pozwala ustalić, która treść była ta pierwotną,

treść utrwalona jako dokument i podpisana tylko przez jedną osobę, zmiana treści dokumentu jest możliwa przez osobę podpisującą,

treść utrwalona jako dokument i podpisana tylko przez wiele osób, jak wyżej, jednak ingerencja w treść wymaga zgody wszystkich podpisanych.

Domniemaniem jest skuteczność podpisu, tu odręcznego. Jak już napisano, stwierdzenie fałszerstwa podpisu (celowo nie piszę: wykazanie prawdziwości, bo dowodzimy fałszerstwa a nie prawdziwości, prawdziwość można co najwyżej podważać, a nie odwrotnie) wymaga eksperta. Kluczowe jest tu to, że czynności prawne, takie jak składanie odręcznego podpisu, nie wymagają użycia żadnej dodatkowej technologii. Innymi słowy: podpis odręczny jest prawdziwy, chyba że wykażemy fałszerstwo. Pozostaje wyłącznie kwestia prawdopodobieństwa dokonania idealnego fałszerstwa podpisu (czyli niewykrywalnego przez eksperta grafologa). I to pojawia się prosta teza: jeżeli takie prawdopodobieństwo nie jest zerowe, to wiąże się ono z kosztem jego dokonania. Można więc uznać, że jeżeli jest możliwa sytuacja, w której korzyść z fałszerstwa przewyższy koszt jego dokonania, to prędzej czy później dojdzie do takiego fałszerstwa.

Czy technologia podpisu kwalifikowanego (potężny mechanizm matematyczny wymagający specjalnej technologii), powszechnie uważana za “niepodrabialną”, wnosi tu jakąś wartość? Z perspektywy ekonomii tej usługi jest to bardzo dyskusyjne i wątpliwe, bo jeżeli odręczny podpis nic nie kosztuje, to ten “elektroniczny” owszem i dodatkowo bardzo komplikuje systemy informatyczne. Jednak większą i poważniejszą wadą podpisu elektronicznego jest jego niekompatybilność wstecz (dokumenty podpisane przed wprowadzeniem tego podpisu) oraz uzależnienie od określonej technologii, która z zasady jest tu monopolem (w tym artykule w ogóle nie będą się odnosił do patentów). Stosowanie podpisu biometrycznego: skan dokumentu podpisanego odręcznie lub podpis wykonany rysikiem na tablecie, jest w wielu przypadkach wystarczającym zabezpieczeniem. Skorzystanie dodatkowo, z umieszczenia kolejnego egzemplarza w miejscy zarządzanym przez “trzecią stronę zaufania” (np. tak zwany e-notariusz) czyni taki dokument praktycznie niepodrabialnym a koszt takiego rozwiązania jest bliki zeru z perspektywy technologii. Dokument podpisany odręcznie na papierze w dowolnym momencie można zdigitalizować i odwrotnie. Dokument podpisany kwalifikowanym podpisem nie uwidacznia tego (jego wydruk wygląda na niepodpisany), realnie są to dwa pliki. Zarzadzanie m=nimi jako dokumentami dodatkowo komplikuje systemu archiwizacji.

Obecny stan prawny w Polsce, nadal preferuje kwalifikowany podpis elektroniczny ponad podpis odręczny, mimo, że dyrektywa UE z 1999 roku tego zakazuje (patrz koniec tego artykułu). Nie oceniam tego, starałem się pokazać pewną niekonsekwencję “wagi” podpisu do “wagi” użytej technologii. Uważam, że strzelamy z armaty do muchy. Na szczęście, prawo pozwala się stronom umówić się na formę uwiarygodnienia czynności prawnych, które ich satysfakcjonuje. W sieci Internet przybywa usług typu “trzecia strona zaufania”, powszechnie wykorzystywanych do zawierania umów (np. najmu mieszkania), coraz powszechniejsze staje się wzajemne przesyłanie skanów podpisanych umów czy podpisywanie ich na tabletach. Firmy oferujące te rozwiązania publikują rzetelne opinie prawne na temat tych rozwiązań. Poniżej przykład orzecznictwa:

W konsekwencji minimum wymagań koniecznych do uznania znaku pisarskiego za podpis jest to, by wyrażał, co najmniej nazwisko, umożliwiał identyfikację autora, przynajmniej według takich kryteriów, jak cechy indywidualne i powtarzalne (por. uchwała składu siedmiu sędziów Sądu Najwyższego z dnia 30 grudnia 1993 r., III CZP 146/93, OSNC 1994, nr 5, poz. 94; postanowienie Sądu Najwyższego z dnia 17 czerwca 2009 r., IV CSK 78/09, nie publ;. wyrok Sądu Najwyższego z dnia 27 czerwca 2007 r., II CSK 124/07, OSNC 2008, nr 9, poz. 102).

(Sygn. akt II CSK 518/15, WYROK W IMIENIU RZECZYPOSPOLITEJ POLSKIEJ, Dnia 27 kwietnia 2016 r)

Treść a dokument

Pojęcie dokumentu, i jego definicja, bardzo długo opierało się na nośniku i egzemplarzu, czego dowodem jest nadal często towarzyszące mu pojęcie oryginału i kopii: rozróżnienie kolejności powstania egzemplarzy dokumentu o tej samej treści. Kodeks Cywilny (Dz.U.2020.0.1740 t.j. – Ustawa z dnia 23 kwietnia 1964 r. – Kodeks cywilny) definiuje:

Art. 773. Definicja dokumentu

Jednak definicję dokumentu elektronicznego, podaje kolejna Ustawa (Ustawa z dnia 17 lutego 2005 r. o informatyzacji działalności podmiotów realizujących zadania publiczne, tu wprowadzono pojęcie nośnika danych i dokumentu elektronicznego(?Ustawa z dnia 18 lipca 2002 r. o świadczeniu usług drogą elektroniczną,? 2002):

Art. 3. Katalog pojęć ustawowych

Definicja pochodząca z KC jest oparta na pojęciu możliwej do zapoznania się nią treści zapisanej na nośniku (nie wskazano, że jest nim koniecznie papier!). Na bazie drugiej wymienionej Ustawy, doprecyzowano, że nośnikiem dokumentu elektronicznego jest nośnik elektroniczny. Moim zdaniem warto tu na wszelki dodać, że każdy utrwalony ciąg znaków jest “uporządkowany” i ma zawsze określoną strukturę.

Uzupełniając te definicje należy dodać, że dane to zapis znaków na nośniku, a informacja to to, jak człowiek rozumie (te) dane. Implementacja tego w systemie informatycznym, opartym na znakowym zapisie danych/treści (litery i cyfry jako kody ASCII) jest niemożliwa bez dodatkowej warstwy danych. Dla człowieka czytelny jest obraz dokumentu, ten fizycznie jest zapisany jako ciąg znaków w ustalonym kodzie. Treść kodujemy: pojedyncze znaki pisarskie (pojedyncze litery z perspektywy człowieka) zapisujemy jako wieloznakowe kody ASCII , np. litera ‘A’ ma kod ’65’ (rodowód tego systemu to ograniczenia ośmiobitowego systemu zapisu znaków w pierwszych procesorach).

Dlatego istotne wskazanie formatu zapisu dokumentu, obecnie standardem jest format PDF lub format TIFF. Ten pierwszy moim zdaniem przeważa. Są to formaty czytelne dla człowieka. Z uwagi na potrzebę maszynowego czytania dokumentów, dokumenty PDF, są coraz częściej uzupełniane danymi zapisanymi w formacje XML (np. faktura ustrukturyzowana).

Kilka słów o dokumentach formacie XML

Tym razem wyłącznie krótkie przypomnienie. Tak zwane bazy danych XML dzieli się na kilka typów, skupimy się dwóch najczęściej występujących: naturalne i hybrydowe oraz dokumentowe. Naturalne i hybrydowe to systemy zapisujące (mapujące) dane ze struktur XML w tabelach standardowych baz danych z użyciem SQL. Cechują się one między innymi stratnością zapisu:

Ta warstwa mapowania zarządza przechowywaniem i wyszukiwaniem danych XML. Dane, które są mapowane do bazy danych są mapowane do formatów specyficznych dla aplikacji i oryginalne metadane XML oraz struktura mogą być utracone. Dane pobierane jako XML nie dają gwarancji, że zostaną odtworzone w pierwotnej formie XML

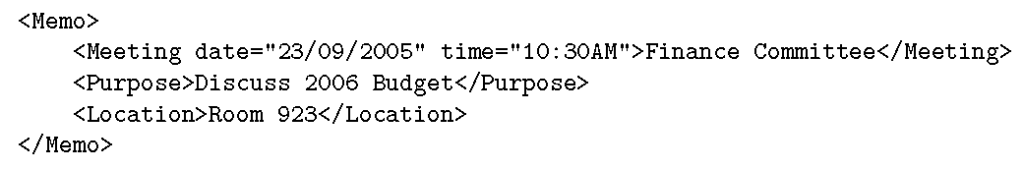

Forma dokumentowa przechowywania danych w formacie XML to prosta zasada: ciąg znaków XML, w swej naturalnej postaci, jest zapisywany jako jednorodny ciąg znaków, bardzo często jako jedno pole typu string. Poniżej przykłady XML:

Przykładowa notatka zapisana metodą zorientowaną na dane

Powyższy dokument XML jest wyraźnie skoncentrowany na danych: ma sztywną strukturę, dane są jednorodne, nie zawiera treści mieszanych. Nie zawiera żadnej mieszanej treści. Nie tak oczywistym przykładem dokumentów skoncentrowanych na danych są strony internetowe strony w witrynie e-commerce. Chociaż takie strony zawierają duże ilości tekstu, jak np. informacje o produkcie, zawartość stron jest wysoce ustrukturyzowana i jest wspólna dla wszystkich produktów. produktów. Takie strony, nawet jeśli są zaprojektowane jako kombinacja HTML i arkuszy stylów CSS,

XML zorientowane dokumentowo są zwykle zaprojektowane do “konsumpcji” przez człowieka. Zazwyczaj są one komponowane bezpośrednio w XML, lub w jakimś innym formacie, a następnie konwertowane do XML. Dokumentowo zorientowane XML skoncentrowane nie muszą mieć regularnej struktury (to znaczy, że najmniejsza niezależna jednostka danych może być równie dobrze dokumentem) i mają często mieszaną treść. Przykład podany powyżej ma ściśle uporządkowane elementy, w takich dokumentach są one znaczące. Poniżej pokazano strukturę XML zorientowaną dokumentowo:

Notatka tej samej treści co poprzednia, ale zapisana metodą zorientowaną na postać dokumentową

Widać ogromną różnicę już nawet na poziomie czytelności dla człowieka. Po drugie wersja dokumentowa pozwala na pełną swobodę rejestrowania danych niestrukturalnych. Takie dokumenty z pełną swobodą mogą być przechowywane w dowolnej dokumentowej bazie danych (patrz: dokumentowe bazy danych ). Warto tu dodać, że systemy bazujące na mapowaniu XML na tabele SQL są bardzo wolne, z uwagi na stałe wykonywanie skomplikowanych operacji łączenia danych z tabel w struktury XML. Wymuszenie stałej określonej struktury tych danych i brak możliwości obsługi danych niestrukturalnych powoduje, że nie wnoszą one żadnej wartości dodanej, a dodatkowo komplikują przetwarzanie.

e-Faktury

W sierpniu tego roku Minister Finansów pisze ( 1 ):

W związku z planowanym uruchomieniem Krajowego Systemu e-Faktur, prezentujemy roboczą wersję struktury logicznej e-Faktury. Strukturę e-Faktury udostępniamy roboczo, aby umożliwić dostosowanie systemów informatycznych do innowacji, które wprowadzimy od 1 stycznia 2022 roku. Udostępniamy również zestaw przykładowych plików e-Faktury, które obrazują sposób wypełnienia struktury w określonych przypadkach. Walidacja przykładowych plików możliwa jest po wskazaniu wzorcowej struktury logicznej e-Faktury z lokalnego zasobu. (źr.: Krajowy System e-Faktur – Ministerstwo Finansów – Krajowa Administracja Skarbowa – Portal Gov.pl 1 ).

Jak widać opisana innowacja ma obowiązywać już za niecałe pół roku. Z czystej ciekawości sprawdziłem jaką formę XML proponuje Minister. Poniżej przykładowa e-faktura (treść pobrana z ww. serwisu Ministra):

<?xml version="1.0" encoding="UTF-8"?>

<Faktura xmlns="http://ksef.mf.gov.pl/wzor/2021/08/05/08051/" xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xmlns:tns="http://ksef.mf.gov.pl/wzor/2021/08/05/08051/" xsi:schemaLocation="http://ksef.mf.gov.pl/wzor/2021/08/05/08051/ Schemat_FA_VAT(1)_v1-0E.xsd">

<Naglowek>

<KodFormularza kodSystemowy="FA (1)" wersjaSchemy="1-0E">FA</KodFormularza>

<WariantFormularza>1</WariantFormularza>

<DataWytworzeniaFa>2022-02-15T09:30:47Z</DataWytworzeniaFa>

<SystemInfo>SamploFaktur</SystemInfo>

</Naglowek>

<Podmiot1>

<DaneIdentyfikacyjne>

<NIP>9999999999</NIP>

<PelnaNazwa>ABC AGD sp. z o. o.</PelnaNazwa>

</DaneIdentyfikacyjne>

<Adres xsi:type="tns:TAdresPolski">

<KodKraju>PL</KodKraju>

<Miejscowosc>Warszawa</Miejscowosc>

<Ulica>Kwiatowa</Ulica>

<NrDomu>1</NrDomu>

<NrLokalu>2</NrLokalu>

<KodPocztowy>00-001</KodPocztowy>

</Adres>

<Email>abc@abc.pl</Email>

<Telefon>667444555</Telefon>

</Podmiot1>

<Podmiot2>

<DaneIdentyfikacyjne>

<BrakID>1</BrakID>

<ImiePierwsze>Jan</ImiePierwsze>

<Nazwisko>Kowalski</Nazwisko>

</DaneIdentyfikacyjne>

<Adres xsi:type="tns:TAdresPolski">

<KodKraju>PL</KodKraju>

<Miejscowosc>Warszawa</Miejscowosc>

<Ulica>Polna</Ulica>

<NrDomu>1</NrDomu>

<KodPocztowy>00-001</KodPocztowy>

</Adres>

<Email>jan@kowalski.pl</Email>

<Telefon>555777999</Telefon>

<NrKlienta>fdfd778343</NrKlienta>

</Podmiot2>

<Fa>

<KodWaluty>PLN</KodWaluty>

<P_1>2022-02-15</P_1>

<P_1M>Warszawa</P_1M>

<P_2>FV2022/02/150</P_2>

<P_6>2022-01-27</P_6>

<P_13_1>1666.66</P_13_1>

<P_14_1>383.33</P_14_1>

<P_13_3>0.95</P_13_3>

<P_14_3>0.05</P_14_3>

<P_15>2051</P_15>

<Adnotacje>

<P_16>2</P_16>

<P_17>2</P_17>

<P_18>2</P_18>

<P_18A>2</P_18A>

<P_19>2</P_19>

<P_22>2</P_22>

<P_23>2</P_23>

<P_PMarzy>2</P_PMarzy>

</Adnotacje>

<RodzajFaktury>VAT</RodzajFaktury>

<FP>1</FP>

<DodatkowyOpis>

<Klucz>preferowane godziny dowozu</Klucz>

<Wartosc>dni robocze 17:00 - 20:00</Wartosc>

</DodatkowyOpis>

<FaWiersze>

<LiczbaWierszyFaktury>3</LiczbaWierszyFaktury>

<WartoscWierszyFaktury1>1667.61</WartoscWierszyFaktury1>

<FaWiersz>

<NrWierszaFa>1</NrWierszaFa>

<UU_ID>aaaa111133339990</UU_ID>

<P_7>lodówka Zimnotech mk1</P_7>

<P_8A>szt.</P_8A>

<P_8B>1</P_8B>

<P_9A>1626.01</P_9A>

<P_11>1626.01</P_11>

<P_12>23</P_12>

<P_12_Procedura>7</P_12_Procedura>

</FaWiersz>

<FaWiersz>

<NrWierszaFa>2</NrWierszaFa>

<UU_ID>aaaa111133339991</UU_ID>

<P_7>wniesienie sprzętu</P_7>

<P_8A>szt.</P_8A>

<P_8B>1</P_8B>

<P_9A>40.65</P_9A>

<P_11>40.65</P_11>

<P_12>23</P_12>

<P_12_Procedura>7</P_12_Procedura>

</FaWiersz>

<FaWiersz>

<NrWierszaFa>3</NrWierszaFa>

<UU_ID>aaaa111133339992</UU_ID>

<P_7>promocja lodówka pełna mleka</P_7>

<P_8A>szt.</P_8A>

<P_8B>1</P_8B>

<P_9A>0.95</P_9A>

<P_11>0.95</P_11>

<P_12>5</P_12>

<P_12_Procedura>7</P_12_Procedura>

</FaWiersz>

</FaWiersze>

<Platnosc>

<Zaplacono>1</Zaplacono>

<DataZaplaty>2022-01-27</DataZaplaty>

<FormaPlatnosci>6</FormaPlatnosci>

</Platnosc>

<WarunkiTransakcji>

<DataZamowienia>2022-01-26</DataZamowienia>

<NrZamowienia>4354343</NrZamowienia>

</WarunkiTransakcji>

</Fa>

<Stopka>

<StopkaFaktury>Kapiał zakładowy 5 000 000</StopkaFaktury>

<KRS>0000099999</KRS>

<REGON>999999999</REGON>

<BDO>000099999</BDO>

</Stopka>

</Faktura>

W roku 2018, gdy pojawiła się faktura ustrukturyzowana napisałem:

Bardzo się cieszę, że prawo zaczęło regulować takie kwestie jak standaryzacja kluczowych dokumentów biznesowych. Koszty integracji systemów biznesowych są generowane przede wszystkim brakiem standaryzacji, na której wcale nie zależy dostawcom usług informatycznych (standaryzacja nie jest w ich interesie).

(źr.: Source: Fakturowanie elektroniczne czyli faktura ustrukturyzowana – Jarosław Żeliński IT-Consulting

Nie ukrywam, że dzisiaj jestem nieco niemile zaskoczony. Po pierwsze zamiast pełnych brzmień pojęć (całe słowa) z ontologii dziedziny pojawiają się mnemoniki typu ” DataWytworzeniaFa”, znaczniki <Adres xsi:type=”tns:TAdresPolski”> czy oznaczenia typu <P_XX>. Wygląda na to, że “pod spodem” jest chyba jednak model relacyjny danych, co w zasadzie niszczy większośc korzyści z użycia formatu XMl dla dokumentów, jak choćby bazy NoSQL wydajniejsze w takim przypadku nawet o trzy rzędy wielkości od baz RDBMS/SQL

Krajowy System e-Faktur (KSeF) w założeniu ma być systemem teleinformatycznym, służącym do otrzymywania i przechowywania faktur ustrukturyzowanych. A to nic innego jak opisany na początku tego artykułu, system uwiarygodnienia z trzecią stroną. Wydawało by się, że jest to znak (tak to odczytuję), że Państwo odchodzi od uciążliwego kwalifikowanego podpisu, na rzecz metod dających bardzo wysoki poziom wiarygodności przy minimalnych nakładach, że strony przedsiębiorcy.

Podsumowanie

Wszystko wskazuje na to, że systemy czynności prawnych i powiązanych z nimi dokumentów elektronicznych, będą się rozwijały w kierunku uproszczenia: formy dokumentowej i formy pisemnej bazującej na biometrycznym podpisie odręcznym. Zapewne pozostanie nisza wymagająca wysokiego stopnia uwiarygodnienia, ale myślę, że instytucja notariusza doskonale sobie z tym poradzi. Od czasu wprowadzenia podpisu kwalifikowanego widać, że był on raczej hamulcem rozwoju a nie motorem postępu, postęp pojawiał się zawsze tam, gdzie ustawodawca z niego rezygnował (np. faktury, deklaracje podatkowe PIT). Zlecenia przelewu to także czynności prawne, jednak banki od początku korzystają z wystarczającej formy jaką jest zaufany profil bankowości elektronicznej w połączeniu z autoryzacją double opt-in (np. dodatkowe potwierdzenie kodem jednorazowym wysyłanym SMS’em).

Od samego początku e-podpisu w naszym prawie kibicuję temu pomysłowi wróżąc mu upadek od pierwszego dnia: Jak moja prognoza się sprawuje czyli e?podpis po 13 latach . Warto wiedzieć, że polskie rozwiązanie należy do “wyjątkowych”: zalecenia Unii Europejskiej, poprzedzające Polską ustawę:

Podpis elektroniczny w UE (Dyrektywa Parlamentu Europejskiego i Rady nr 1999/93/WE z dnia 13 grudnia 1999 r. w sprawie wspólnotowych ram w zakresie podpisów elektronicznych.)

Niniejsza dyrektywa ustanawia ramy prawne na szczeblu europejskim dla podpisów elektronicznych oraz uznawania podmiotów świadczących usługi certyfikacyjne.Nie odmawia się podpisowi elektronicznemu skuteczności prawnej i dopuszczalności jako dowód w postępowaniu sądowym dlatego, że:

(https://eur-lex.europa.eu/legal-content/PL/TXT/HTML/?uri=LEGISSUM:l24118 )

[2022-04-26] Wydawało się, że to także kolejny krok w stronę odchodzenia od relacyjnego modelu danych na rzecz modelu dokumentowego, mające szereg zalet, tak docenianych w systemach zwanych BigData. Niestety jak się okazuje, pola dokumentów XML są w tym systemie mapowane na system tabel relacyjnych, w efekcie wprowadzanie zmian do struktury faktur będzie wymagało ingerencji w model danych. Kwalifikowany podpis elektroniczny nadal jest narzędziem uwiarygodnienia, na szczęście tu już jest wybór. Właśnie mam projekt przygotowania dużej firmy telekomunikacyjnej do KSeF i już widać, że ustawa było robiona “na kolanie”. Ale chętnie pomogę zainteresowanym…

___

1 – Pierwsza publikacja: 06.08.2021 14:21 Robert Sowa. Wytwarzający/ Odpowiadający: Ministerstwo Finansów – Krajowa Administracja Skarbowa, Departament Analiz.

Źródła

{5085975:CRCTGBQT};{5085975:F56U5S8N};{5085975:F56U5S8N};{5085975:F56U5S8N};{5085975:ICHE8587}

apa

default

asc

0

30350